Sommaire

- Introduction

- 1. Monitoring : surveillance basée sur des indicateurs prédéfinis

- 2. Observabilité : compréhension profonde des systèmes

- 3. Tableau comparatif monitoring vs observabilité

- 4. Chiffres clés en cybersécurité

- 5. Limites de l’IA et importance de l’intervention humaine

- 6. Identification des signaux faibles

- 7. Outils open source pour la détection des anomalies

- 8. L’indispensable rôle de l’humain dans la cybersécurité

- 9. Bonnes pratiques pour une cybersécurité efficace

- 10. FAQ

- Conclusion

- Articles connexes

Introduction

La cybersécurité moderne repose sur deux approches essentielles pour assurer la protection des systèmes et des données : le monitoring et l’observabilité. Bien que ces termes soient parfois utilisés de manière interchangeable, ils présentent des différences significatives qui influencent la capacité des organisations à détecter et à répondre aux menaces. De plus, malgré les avancées de l’intelligence artificielle (IA), certaines limites subsistent, rendant indispensable l’intervention humaine, notamment pour identifier les signaux faibles et les anomalies non préprogrammées.

En bref :

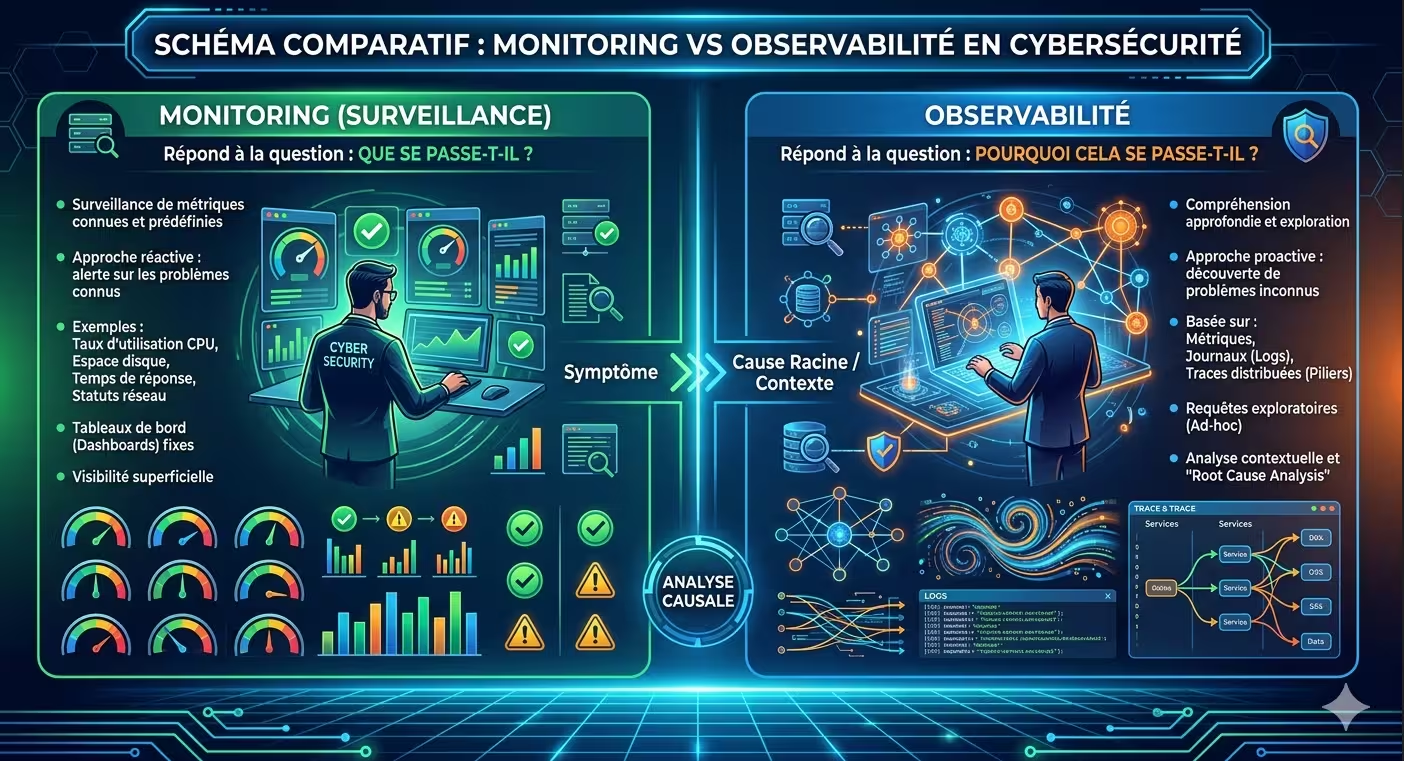

Le monitoring répond à la question “Que se passe-t-il ?” (surveillance de métriques connues). L’observabilité répond à la question “Pourquoi cela se passe-t-il ?” (compréhension approfondie des systèmes).

272 jours

temps moyen pour détecter une violation de données

IBM, 2025

60%

des PME victimes de cyberattaques ferment dans les 18 mois

schéma montrant la différence entre monitoring (surveillance de métriques connues) et observabilité (compréhension des causes).

1. Monitoring : surveillance basée sur des indicateurs prédéfinis

Le monitoring consiste à surveiller en temps réel les systèmes informatiques en se basant sur des métriques et des seuils prédéfinis. Cette approche permet de détecter des anomalies connues ou des écarts par rapport à des comportements attendus. Par exemple, une augmentation soudaine du trafic réseau ou une utilisation excessive des ressources peuvent déclencher des alertes.

Exemple concret :

La surveillance des logs (journaux d’événements) est une pratique courante. Un log est un fichier ou une base de données enregistrant les activités d’un système, comme les tentatives de connexion, les erreurs ou les transactions effectuées. Par exemple, un log de connexion SSH enregistre les tentatives d’accès à un serveur via le protocole SSH, indiquant l’adresse IP de l’utilisateur, l’heure de la tentative et le statut (réussi ou échoué).

Exemple de log SSH

2024-01-15 08:23:45 SSH Failed password for root from 192.168.1.100

2024-01-15 08:23:47 SSH Failed password for root from 192.168.1.100

2024-01-15 08:23:50 SSH Failed password for root from 192.168.1.100

2024-01-15 08:24:02 SSH Successful login for admin from 192.168.1.101Avantages du monitoring :

- Simple à mettre en œuvre (seuils, alertes)

- Efficace pour les anomalies connues

- Faible coût de traitement

Limites du monitoring :

- Ne détecte que ce qui est prévu

- Pas d’explication des causes

- Risque de faux positifs/négatifs

2. Observabilité : compréhension profonde des systèmes

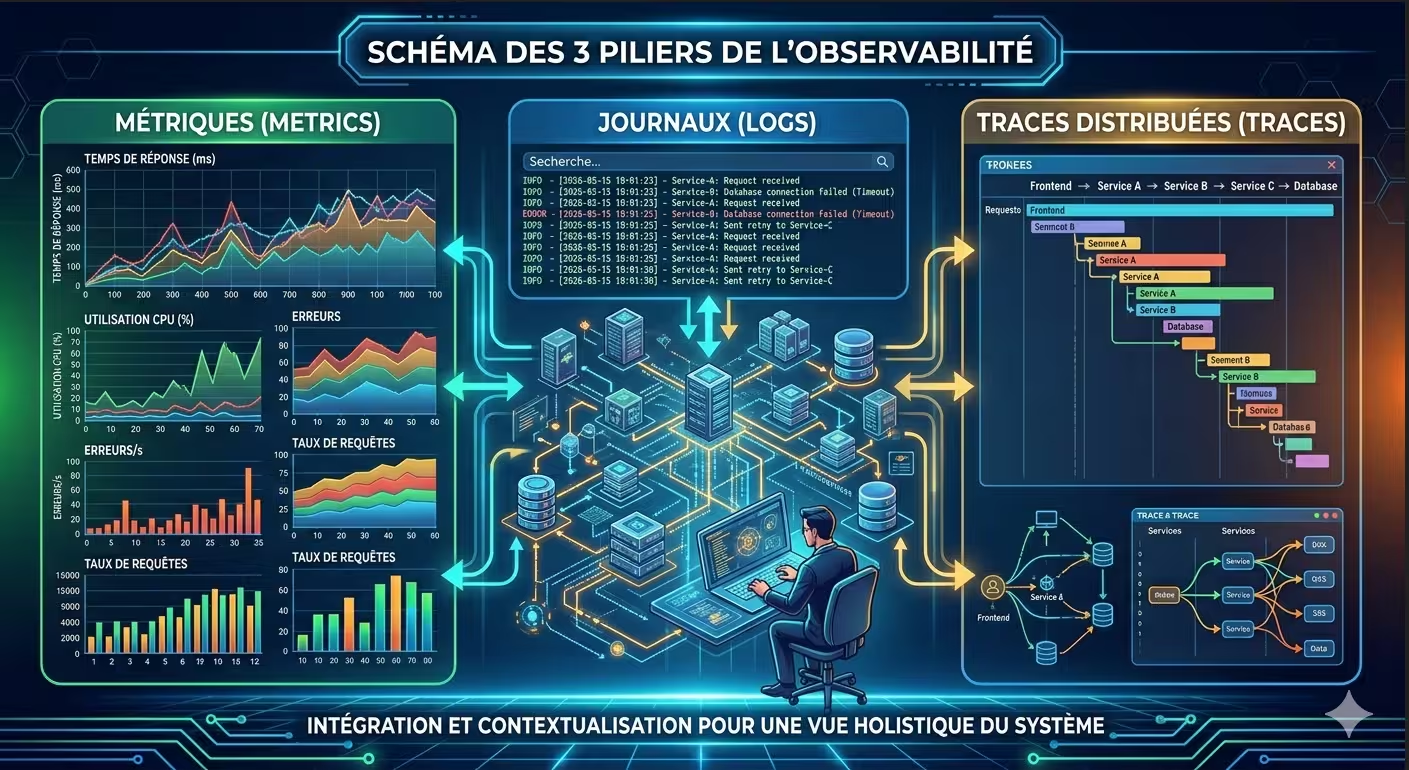

L’observabilité va au-delà du simple monitoring en offrant une vision plus complète et proactive des systèmes. Elle repose sur la collecte et l’analyse approfondie de trois types de données :

Métriques

Données quantitatives sur les performances du système (utilisation du CPU, latence des requêtes, mémoire, débit réseau).

Logs

Enregistrements détaillés des événements survenus dans le système (erreurs, connexions, transactions).

Traces

Suivi des parcours des requêtes à travers les différents services d’une application (tracing distribué).

Cette approche permet de comprendre non seulement ce qui s’est passé, mais également pourquoi cela s’est produit, facilitant ainsi l’identification des causes profondes des problèmes.

Avantages de l’observabilité :

- Détection des anomalies inconnues (signaux faibles)

- Compréhension des causes profondes

- Vision globale et contextuelle

- Adaptée aux architectures modernes (microservices, cloud)

3. Tableau comparatif monitoring vs observabilité

| Critère | Monitoring | Observabilité |

|---|---|---|

| Objectif | Surveiller des métriques connues | Comprendre l’état du système |

| Approche | Réactive (alertes sur seuils) | Proactive (exploration) |

| Données | Métriques principalement | Métriques + Logs + Traces |

| Questions répondues | ”Quand ?”, “Quoi ?" | "Pourquoi ?”, “Comment ?” |

| Cas d’usage | Infrastructure, serveurs | Microservices, applications cloud |

| Complexité | Faible | Élevée |

schéma des 3 piliers de l’observabilité.

4. Chiffres clés en cybersécurité

Les statistiques récentes mettent en lumière l’importance cruciale d’une détection rapide des incidents :

272 jours

temps moyen pour identifier une violation

IBM, 2025

60%

des PME victimes de cyberattaques ferment dans les 18 mois

$4,45M

coût moyen d’une violation de données (2025)

IBM

50%

des organisations ne prévoient pas d’augmenter leurs dépenses de sécurité

Le paradoxe :

Malgré l’augmentation des cyberattaques et de leurs coûts, la moitié des organisations n’augmentent pas leurs budgets de cybersécurité. C’est une erreur stratégique majeure.

5. Limites de l’IA et importance de l’intervention humaine

Bien que l’IA et l’automatisation jouent un rôle croissant dans la cybersécurité, elles présentent des limites notables :

Dépendance aux données connues

L’IA se base sur des modèles entraînés avec des données historiques. Les attaques inédites (zero-day) ou les variations subtiles peuvent ne pas être détectées.

Faux positifs et négatifs

Les systèmes automatisés peuvent générer des alertes inutiles (faux positifs) ou manquer des menaces réelles (faux négatifs), nécessitant une validation humaine.

Adaptabilité limitée

Les cybercriminels innovent constamment. L’IA peut être contournée par des techniques sophistiquées ou des attaques ciblées (adversarial attacks).

L’humain reste indispensable :

L’expertise humaine demeure essentielle pour interpréter les données, contextualiser les alertes, et prendre des décisions éclairées. L’IA est un outil d’assistance, pas un remplacement.

6. Identification des signaux faibles

Les signaux faibles sont des indices subtils ou des anomalies mineures qui, pris isolément, peuvent sembler insignifiants, mais qui, combinés, peuvent indiquer une menace potentielle. Les identifier nécessite une vigilance accrue et une analyse contextuelle approfondie.

Exemples de signaux faibles

Augmentation des tentatives de connexion échouées

→ Peut indiquer une tentative de force brute

Modifications non autorisées de fichiers

→ Des changements inattendus dans des fichiers critiques

Transferts de données inhabituels

→ Volumes anormalement élevés vers des destinations inconnues

Connexions à des heures inhabituelles

→ Accès hors des horaires de travail normaux

Exécution de processus inconnus

→ Logiciels non autorisés tournant sur le systèmeApproche recommandée :

Combinez monitoring (détection des anomalies connues) et observabilité (analyse contextuelle) pour identifier les signaux faibles avant qu’ils ne deviennent des incidents majeurs.

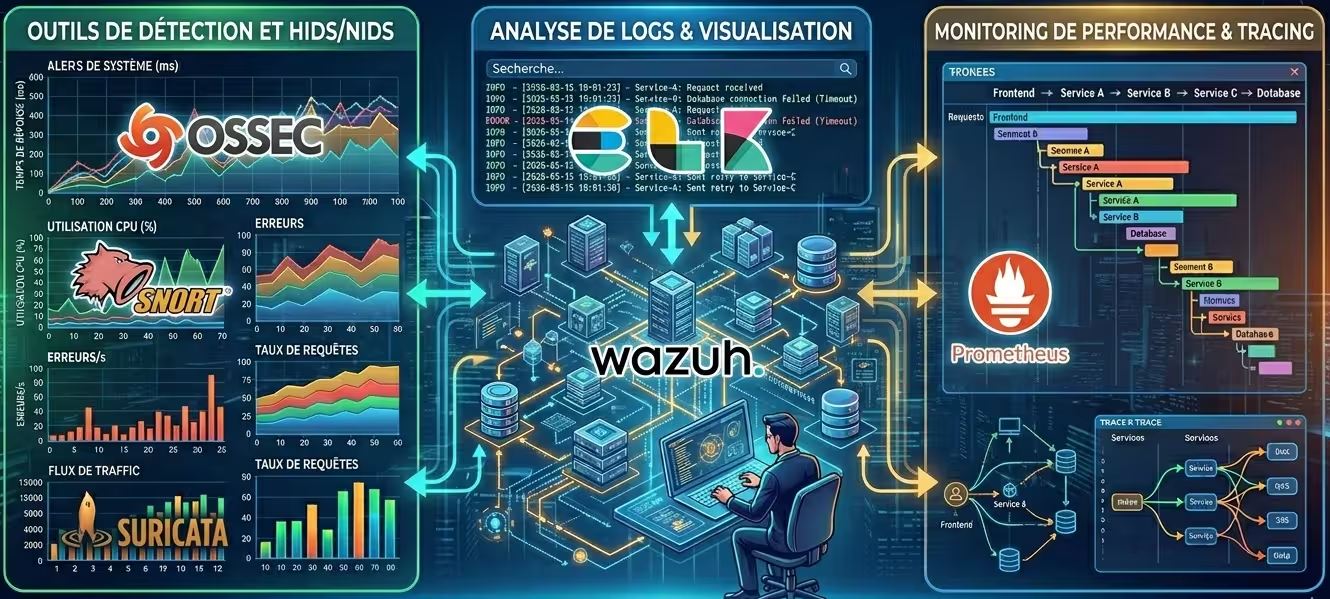

7. Outils open source pour la détection des anomalies

| Outil | Type | Fonctionnalités principales |

|---|---|---|

| OSSEC | HIDS (Host-based) | Analyse de logs, surveillance d’intégrité de fichiers, détection de rootkits |

| Snort | NIDS (Network-based) | Analyse du trafic en temps réel, détection d’intrusions |

| Suricata | NIDS/NIPS | Analyse avancée de protocoles, détection d’intrusions haute performance |

| ELK Stack | Observabilité | Collecte (Logstash), stockage/recherche (Elasticsearch), visualisation (Kibana) |

| Prometheus + Grafana | Monitoring | Collecte de métriques (Prometheus), visualisation (Grafana) |

| Wazuh | SIEM open source | Analyse de logs, détection de menaces, conformité |

collage des logos OSSEC, Snort, Suricata, ELK, Prometheus, Wazuh.

8. L’indispensable rôle de l’humain dans la cybersécurité

Face aux limites de l’automatisation, l’intervention humaine reste un élément essentiel de la cybersécurité. Les experts en sécurité informatique sont capables de :

- Analyser les signaux faibles et les tendances émergentes

- Corréler des événements complexes que l’IA pourrait ignorer

- Appliquer une réflexion stratégique pour anticiper les nouvelles menaces

- Réagir rapidement en cas d’attaque pour limiter les dommages

- Adapter les stratégies de défense face à des adversaires intelligents

Approche hybride recommandée :

Une approche hybride combinant l’IA (détection automatisée, analyse de volumes massifs) et l’expertise humaine (analyse contextuelle, décision stratégique) reste la meilleure stratégie pour une cybersécurité robuste.

9. Bonnes pratiques pour une cybersécurité efficace

1. Adopter une approche “defense in depth”

Multipliez les couches de sécurité (pare-feu, antivirus, détection d’intrusions, monitoring, observabilité).

2. Centraliser les logs

Utilisez un SIEM ou ELK Stack pour centraliser et analyser les logs de tous vos systèmes.

3. Mettre en place des alertes intelligentes

Ne noyez pas vos équipes sous des milliers d’alertes. Priorisez, corrélez, réduisez les faux positifs.

4. Former les équipes

La cybersécurité ne se limite pas aux outils. Formez vos équipes à la détection des signaux faibles et aux bonnes pratiques.

5. Tester régulièrement

Organisez des exercices de simulation d’attaque (red team / blue team) pour valider vos processus.

FAQ

Quelle est la différence entre monitoring et observabilité ?

Le monitoring surveille des métriques connues et déclenche des alertes basées sur des seuils. L'observabilité permet d'explorer l'état d'un système en profondeur (métriques, logs, traces) pour comprendre les causes des problèmes, même ceux qui n'étaient pas prévus.

Faut-il choisir entre monitoring et observabilité ?

Non, les deux sont complémentaires. Le monitoring est efficace pour les anomalies connues (ex: CPU > 90%). L'observabilité est indispensable pour les architectures modernes (microservices, cloud) où les problèmes sont plus complexes. Idéalement, combinez les deux.

Qu'est-ce qu'un signal faible en cybersécurité ?

Un signal faible est un indice subtil qui, isolément, semble anodin mais qui, combiné à d'autres, peut révéler une menace. Exemples : quelques tentatives de connexion échouées supplémentaires, un fichier modifié à une heure inhabituelle, un petit transfert de données vers une IP inconnue.

L'IA va-t-elle remplacer les experts en cybersécurité ?

Non. L'IA automatise les tâches répétitives et aide à analyser des volumes massifs de données. Mais l'expertise humaine reste indispensable pour l'analyse contextuelle, la prise de décision stratégique, et l'adaptation face à des attaques inédites.

Quels sont les meilleurs outils open source pour l'observabilité ?

ELK Stack (Elasticsearch, Logstash, Kibana) pour les logs, Prometheus + Grafana pour les métriques, Jaeger ou Zipkin pour les traces. La combinaison de ces outils offre une observabilité complète.

Comment commencer à mettre en place l'observabilité ?

1. Centralisez vos logs (ELK, Loki). 2. Collectez vos métriques (Prometheus). 3. Ajoutez le tracing distribué (Jaeger) pour les applications critiques. 4. Visualisez le tout avec Grafana. Commencez par un service pilote avant de généraliser.

Conclusion

Le monitoring et l’observabilité sont deux approches complémentaires en cybersécurité. Tandis que le monitoring repose sur une surveillance basée sur des règles fixes, l’observabilité permet une compréhension plus fine des systèmes et une meilleure identification des anomalies. Toutefois, les technologies seules ne suffisent pas à garantir une protection totale : les cybercriminels exploitent les failles des systèmes automatisés, rendant indispensable l’intervention humaine pour assurer un contrôle continu et une réaction adaptative face aux menaces en constante évolution. La combinaison de l’intelligence artificielle et de l’expertise humaine constitue la meilleure défense contre les cyberattaques de demain.

À retenir

- Monitoring = surveillance de métriques connues (réactif)

- Observabilité = compréhension des causes (proactif)

- 3 piliers : métriques, logs, traces

- Limites de l’IA : dépendance aux données connues, faux positifs, adaptabilité limitée

- Signaux faibles : indices subtils nécessitant une analyse humaine

- Approche hybride : IA + expertise humaine = meilleure défense

Pour aller plus loin : Découvrez notre article L’IA bouclier contre les cybermenaces pour approfondir le rôle de l’IA dans la cybersécurité.

Boostez votre productivité

Ne restez pas spectateur de la révolution numérique. Découvrez comment transformer votre business avec notre : Guide pratique 2026 de l’IA Générative en entreprise.